2025年を振り返ると、ランサムウェアによる破壊的活動によって、生産活動が止まる、物流が止まる、結果的にサプライチェーンや社会経済に影響が出るという深刻なインシデントが国内でも発生しました。これらのインシデントは、我々の日常生活や企業活動と密接な部分で発生しており、民間企業の経営層や公共機関の意思決定層がサイバーセキュリティを見直す大きなきっかけとなったでしょう。

では、セキュリティインシデントの被害状況には、どんな傾向があるのでしょうか。パロアルトネットワークスでは、国内の民間企業・公共機関でセキュリティの責任者を務める752名を対象に、この実態を探る目的で独自調査「State on Cybersecurity 2026 - 日本の民間企業・公共機関のサイバーセキュリティ施策と投資動向 2026年度版」を実施しました。この調査の結果、サイバー攻撃被害の45%で、サイバー犯罪者から身代金の要求があったことが分かっており、破壊的活動で組織の心臓部と社会的信用を脅かす脅迫型サイバー攻撃が依然として猛威を振るっている実態を垣間見ることができます。

無視できない被害の3つのトレンド

ここから具体的な被害状況を深掘りしてみると、近年のセキュリティインシデントの全体的な傾向として無視できないトレンドが3点あることが分かります。

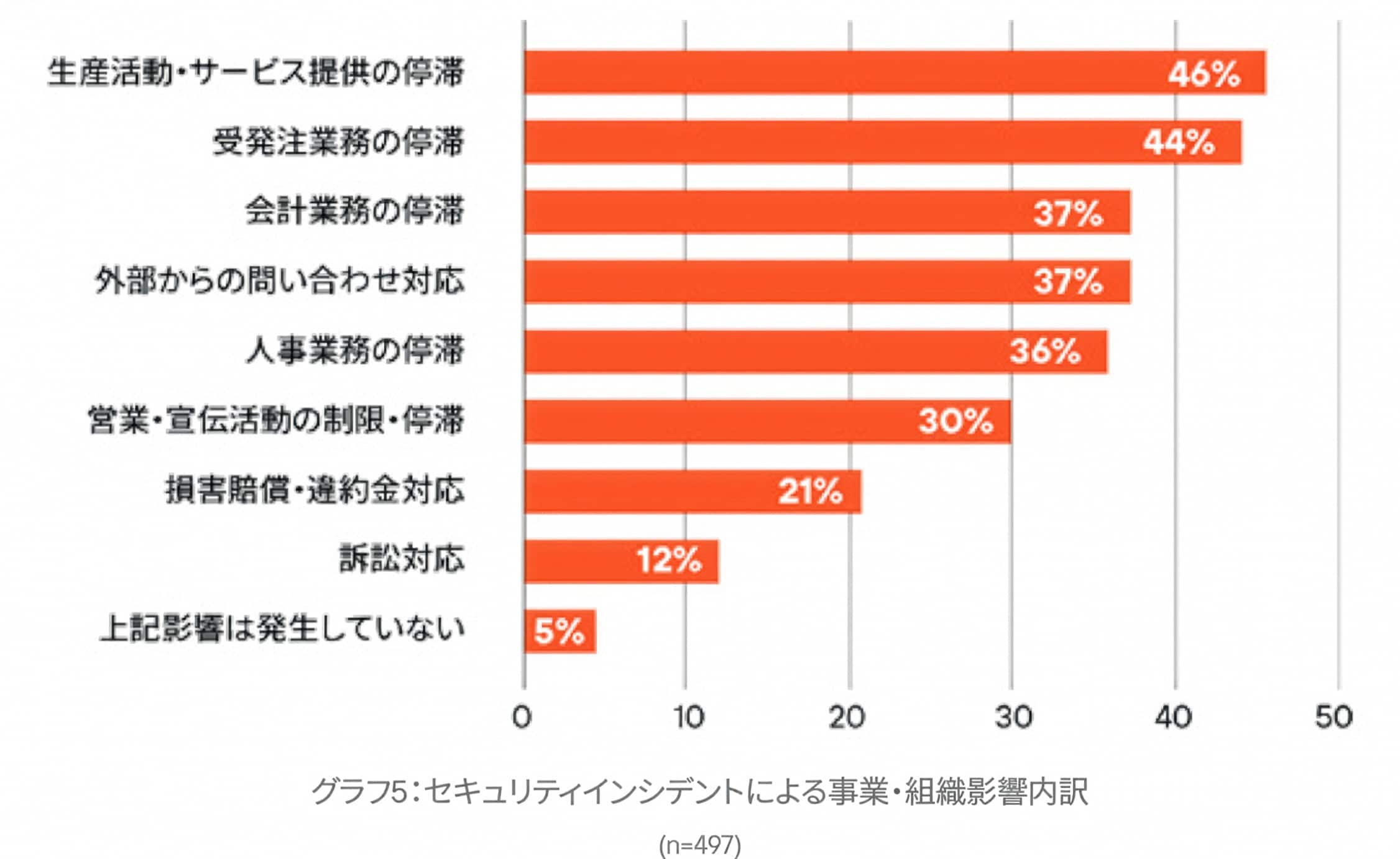

1つ目が、被害影響の甚大化です。受発注業務や会計業務といった組織の日常業務を停滞させるだけでなく、影響を受けた第三者への賠償金・違約金や訴訟といったリスクも発生します。特に、身代金要求型のサイバー攻撃を経験した場合、生産活動・サービス提供への影響は63%が経験しており、そうでない場合の38%と比較してもその影響は深刻です。

2点目が、事業継続や組織運営への影響の長期化です。特に、身代金要求型のサイバー攻撃を経験した場合、前述のような影響は平均54日継続しており、そうでない場合の平均37日と比較して1.5倍の違いが見られます。システムやデータが使用不能になる影響の大きさを垣間見ることができます。

3つ目が、被害組織に対する経済的影響の拡大です。特に、身代金要求型のサイバー攻撃では、経済的影響は平均6.4億円と、そうでない場合の2.9億円と比較して2.2倍の違いがあることが分かっています。事故原因や影響範囲の調査費用やシステムやデータの復旧コスト、売上への影響など、様々な形で経済的なダメージが与えられることが分かります。

被害影響の甚大化、長期化、経済的影響の拡大という3つのトレンドは、2025年に明らかになったいくつかのセキュリティインシデントの特徴とも共通するものであり、特に説明責任をもつ民間企業の経営層や公共機関の上層部、そして事業影響を排除するために日夜セキュリティ業務に従事する皆様にとっては無視できないものでしょう。

破壊的なサイバー攻撃がもたらす事業影響の大きさは、全てのものを信頼せずに必ず検査するというゼロトラストの実装はもちろん、サイバー攻撃や内部不正の兆候に気づくまでの時間(Mean-Time-To-Detect、MTTD)と、気づいたものへの対応の時間(Mean-Time-To-Respond、MTTR)を最大限に短縮する仕組みの整備、さらには有事の際の対応を円滑にするための体制と方針、そして対応を支援する専門家サービスとの連携強化の重要性を浮き彫りにしています。

サイバーセキュリティそのものは従来IT部門が責任を持ち、インシデントが発生した際にはIT部門が対応するものと認識されてきました。当然ながら、セキュリティ予算もIT予算の枠の中で捻出されてきました。しかし、これらの事業影響のトレンドを踏まえて言えることは、サイバーセキュリティの問題はもはやITの問題ではなく経営の問題であるということです。セキュリティに対する予算も経営直下の独立した予算として確保することで、事業影響を排除するための積極的な設備投資として位置付けることが必要でしょう。

今回の調査結果は、日本国内の民間企業や公共機関でサイバーセキュリティの領域の責任者を務める752名の声であり、これからのセキュリティトレンドを占う上では無視できないものと言えます。詳しくは、以下のリンクからレポートをダウンロードしてご一読いただき、今後のセキュリティ投資の見直しにご活用ください。

ダウンロードはこちら:https://start.paloaltonetworks.jp/state-of-cybersecurity-2026.html