Palo Alto Networks 亞太區副總裁兼安全總監Sean Duca

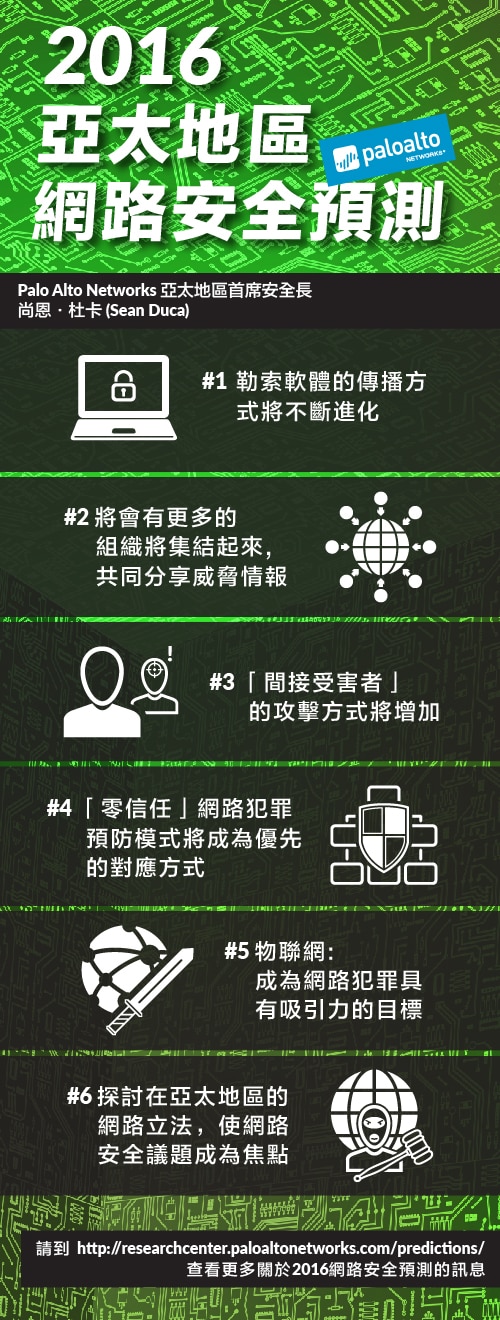

1. 勒索軟件(Ransomware)

勒索軟件會在使用傳播、逃避技巧、通訊和隱藏方式等各方面繼續演化。據網絡威脅聯盟(Cyber Threat Alliance)報告顯示,網絡犯罪集團已成功透過勒索軟件策動攻擊,而且可於短時間內謀取豐厚的收入。今時今日,信用卡數據的價值,相對於勒索軟件來說已十分低,因勒索軟件可從受害者詐取更高的價值。網絡威脅聯盟的研究報告指出,例如策動CryptoWall v3的組織便從該勒索軟件詐取超過3.25億美元。

這個現象將進一步促使更多不同形式的勒索軟件攻擊出現,從而使更多的網絡犯罪集團欺詐使用者支付贖金以取回和解鎖其資料。我們預料這些手法將會伸延到其他平台,例如OS X和手機操作系統。

2. 分享威脅情報

某些行業近年致力分享威脅情報,我們預計2016年亞太區將會見證更多商業機構和安全方案供應商分享威脅情報的一年。現時許多網絡攻擊者經常只編寫一種病毒軟件,便傳送到不同的機構,當中只作出一些微小的改變,使其不易被偵測到。但是,若果我們能團結一致,迫使網絡攻擊者每次必須製造獨特的攻擊,因而增加它們的成本,同時我們分享資訊、情報來減低防禦攻擊的成本。當機構即時分享,同時防禦攻擊,這種自動化的過程的效益將越見明顯。當知悉誰人把你設為攻擊目標、他們所使用的手法和工具使機構能更有效的防禦自身的網絡。

雖然分享情報的法規條例的有效性仍然受人質疑,但是亞洲的政府應該致力促進分享威脅情報,同時,企業機構亦應該思考他們如何在行業內甚至跨行業地分享威脅情報。為了辨認、防止、減少和就網絡威脅、漏洞和惡意行動時能作出反應,我們應該確保負責任的私隱保護措施存在。機構若能越快分享威脅情報,我們網絡安全方案供應商便能越有效的保護大家和增加攻擊者的成本。

我們預料這個趨勢會持續,緣於越來越多的機構開始意識到透過分享威脅情報,以團結的力量對抗亞太區的網絡入侵的好處。

3. 次受害者攻擊

越來越多的情況顯示當我們發現某攻襲的動機時,總會發現次受害者。據《2015年Verizon資訊外洩報告》指出,攻擊者均利用第三者的網頁來發動攻擊。這表示那些首先被入侵的人和機構並不是真正的目標,而只是一場更大的攻擊裡的一隻棋子。

從攻擊者的角度而言,這種作法方便他們利用別人的信任及使用其他公司的資源為自己謀取利益。在亞洲最常見的手段是「水坑攻擊」(watering hole attacks),即機構的網站被插入一個漏洞攻擊碼,以感染其網站訪客。我們預料這類的攻擊事件將在2016年持續上升。

4. 安全模式的信任

在過去數年,網絡攻擊已逐步增強以及變得越來越積極和高成功率。這不單如我們所見般,發動成功攻擊變得更容易和便宜,它亦已開始摧毀網上的數碼信任系統。這信任危機也已經延伸到本身傳統安全架構的問題,包括錯誤及過時地假設所有機構內的網絡均可被信任,以及過時的防禦措施未能提供應有的可視度、監控和保護。我們預計將會有更多的機構採用新的安全模式,例如零信任(zero-trust)保安模式以彌補以機構為中心的安全策略,以及舊式的設備和科技所洐生的問題。零信任安全模式以「絶不信任,必須驗證」(Never trust, always verify)為宗旨。

這大大有別於以「信任但需驗証」(trust but verify) 來操作的傳統安全模式,其安全能力容許政策實施和保護功能可應用於所有使用者、裝置、應用程式和 其通訊,不論用戶身在何處。我們預計這種模式將繼續在2016年在亞太區被採用。

5. 攻擊物聯網(Internet of Things)

從家用裝置到家用安全等,更多種類的電子裝置都將連接到互聯網。市場研究機構Gartner預測連接到互聯網的裝置將會從2015年的65億在2020年增加至210億,每天有5千5百萬的「物品」增加。這趨勢在2016年將繼續加速,但不幸的是我們認為這些物品亦將成為網絡犯罪集團的目標。今年我們看到這個新興趨勢的跡象,例如汽車、智能步槍和其他更多在今年8月Blackhat駭客技術大會中揭示的攻擊。我們認為在2016年亞洲不會有成千上萬的裝置被侵襲,但我們將預見有更多此類的攻擊和嘗試攻擊此類互聯網物品的證據。

6. 網絡犯罪法律的制定

亞太區中的網絡安全條例一向比較鬆懈。這是一個全球的問題,但是相關的商業和消費者保護條例仍在世界各地演化中。由於近年有多個廣受矚目的攻擊以美國公司作為目標,理所當然美國在制定網絡罪行的法律方面擔當著領導的地 位。網絡安全因而成為了有關政府政策的重點,最近公佈的網絡安全資訊分享法案(Cybersecurity Information Sharing Act),便是旨在協助美國公司和政府共同打擊駭客。同樣地,歐盟公佈了14項措施以改善網絡安全預備工作和主要資訊基礎架構的政策 (policy on Critical Information Infrastructure Protection),旨在加強主要資訊及通訊科技設施的安全和適應能力,以達到國家和歐盟的水平。

我們預見亞太區政府及立法者將有巨大的思想改變,將在保護互聯網和使用者方面採取更主動的角色。與網絡罪案法例相關的討論將會增加,舊有過時的網絡安全準則亦將被改變從而改善整體資訊安全情勢。

關於 PALO ALTO NETWORKS

Palo Alto Networks 正在引領網絡安全的新時代,可保護成千上萬的企業、政府機構和服務提供者網絡免受網路威脅。與分散的傳統產品不同,我們的安全平台可確保企業安全營運,並根據當今動態運算環境中最重要的元素提供相應保護:應用程式、使用者和內容。瀏覽 www.paloaltonetworks.com 可了解更多詳細資訊。